Pros and cons of using a Condom for Gays

If you don’t like using condoms during sex, then you must like the following gay bareback porn and crossdresser porn video.

Read More

Love balls use: from better sex to stronger pelvic floor muscles

Not all balls or spheres are for sports, some are for the bedroom. These are love balls or also called Kegel balls – small, often colorful, cute balls that can do your vagina some real good. There’s been a lot of talk about love balls, especially since the scene in Fifty Shades – Dangerous Love…

Read More

Wank better – The best solo session in the world

Granny sex has become a real trend in the last few years, and ever since the major studios have started to increase their production of granny porn videos, this genre has become widely spread as one of the most intriguing niches. You can explore a wide number of granny videos in this category. Specially selected and arranged granny fuck XXX videos in which you will discover some pretty hot females.

Read More

Penis ring what size? – Is it too tight?

Penis rings are certainly not a one-size-fits-all sex toy! After all, we’re all different, and what works well for one penis owner may not for another. That’s why we’ve put together this guide to finding the perfect size for your cock ring. In five steps, you can measure yourself and know exactly what size you…

Read More

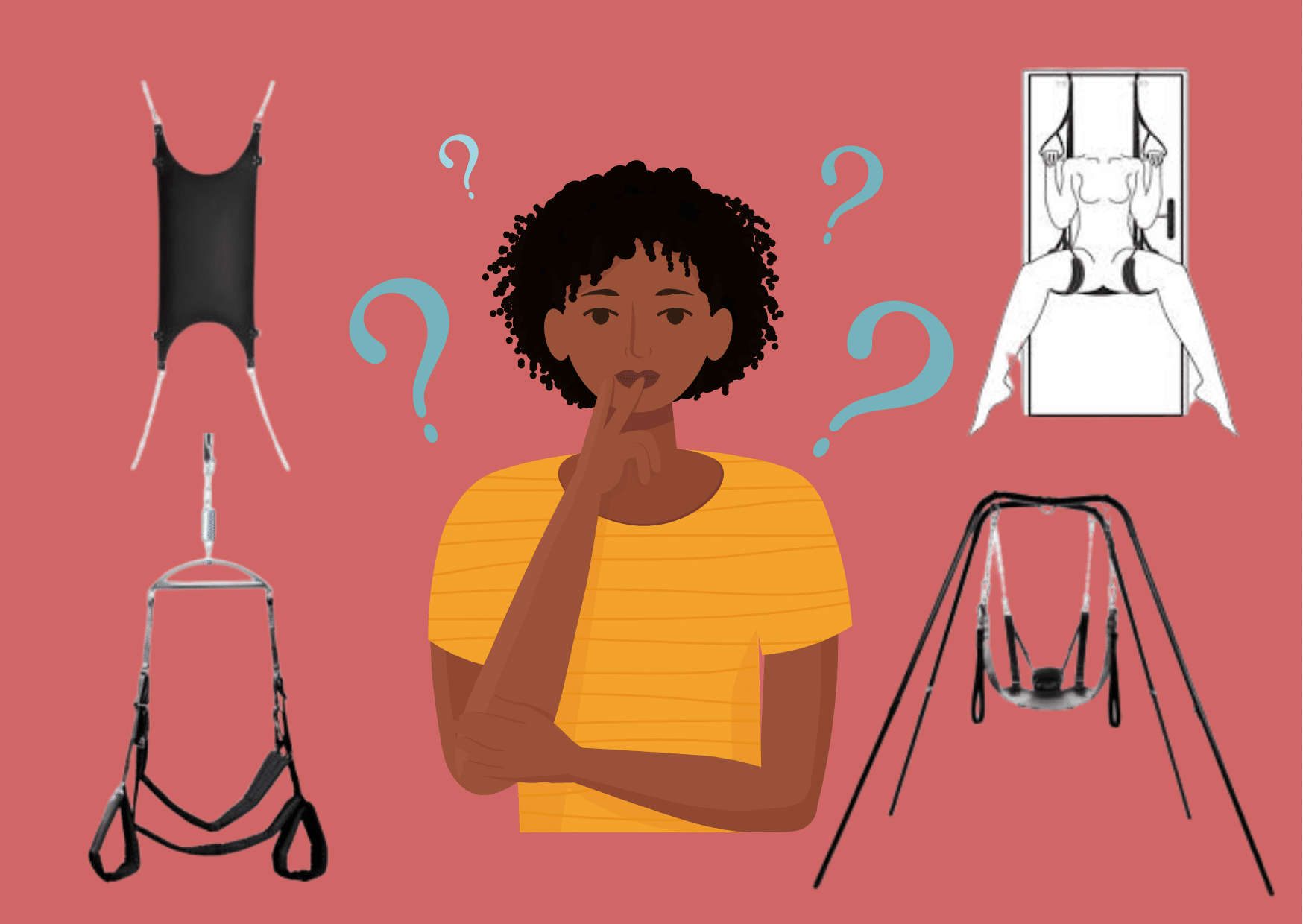

Love swing positions for intense orgasms

One of the most common reasons for boredom in bed is that the hottest and most exciting sex positions are not that easy to accomplish. Many sex positions are so strenuous and awkward that they often feel more torturous than tantric! This is where the love swing comes in. It allows you to try new…

Read More

What are the benefits of a penis ring? Here are 9 advantages.

What is a cock ring? Cock rings are a ring-shaped sex toy that is placed around a penis or dildo to squeeze the shaft or both the shaft and balls. They come in a variety of materials, from flexible silicone to leather and metal. If you’re curious about how to find the right penis ring…

Read More